Es wurden 43 Produkte zu dem Suchbegriff kryptographie in 11 Shops gefunden:

-

Steve Burnett - GEBRAUCHT Kryptographie.RSA Security's Official Guide - Preis vom 12.04.2026 05:24:54 h

Anbieter: MEDIMOPS Preis: 5,69 € (+1,99 €)Binding : Broschiert, Edition : 1. Aufl., Label : mitp, Publisher : mitp, medium : Broschiert, numberOfPages : 470, publicationDate : 2001-09-01, authors : Steve Burnett, Stephen Paine, languages : german, ISBN : 3826607805

-

XVX Lüfter 120 Kryptographie 120 Kryptographie 38MMD P200ADC 220-240V 0,14 Gleitlager Lange Lebensdauer

Anbieter: Manomano.de Preis: 8,87 € (+2,99 €)Der 120 Kryptographie Lüfter ist ein leistungsstarker und langlebiger Lüfter, der für verschiedene Anwendungen geeignet ist. Er bietet eine hohe Effizienz und ist mit Gleitlagern ausgestattet, die eine lange Lebensdauer gewährleisten. Technische daten Modell: 120 Kryptographie 38MMD P200ADC Spannung: 220-240 V Stromstärke: 0,14 A

-

Johannes Buchmann - GEBRAUCHT Einführung in die Kryptographie (Springer-Lehrbuch) - Preis vom 12.04.2026 05:24:54 h

Anbieter: MEDIMOPS Preis: 1,79 € (+1,99 €)Binding : Taschenbuch, Edition : 1, Label : Springer-Verlag, Publisher : Springer-Verlag, medium : Taschenbuch, numberOfPages : 248, publicationDate : 1999-01-01, authors : Johannes Buchmann, languages : german, ISBN : 3540660593

-

Nomos Verlags GmbH Ethik der Kryptographie

Anbieter: Vivat.de Preis: 79,00 € (+3,95 €)Kryptographie ist seit einigen Jahrzehnten aus dem digitalen Alltag nicht mehr wegzudenken: Im In...

-

Cardin 2-Kanal Funksender Mit 433mhz Rolling Code Für Automatische Torantriebe S504 C2 Txq504c2

Anbieter: Liberotech.it Preis: 23,00 € (+4,99 €)Modernstes Funksteuerungssystem mit verbesserter Sicherheit, die durch die 128 bit Kryptographie garantiert wird. Das System vereint in einem einzigen Arbeitsprotokoll eine Reihe spezifischer, zur Fernsteuerung von Automatisierungs- und Sicherheitssystemen geeigneter Gerte. Lsungen fr jeden Anwendungszweck: Steuerung automatisierter Systeme fr Tren und Tore, Steuerung und Kontrolle automatisierter Systeme fr Markisen und Rolllden, Aktivierung von Alarmsystemen und Zugangskontrollen und auerdem Aktivierungen jeglicher Art im ON-OFF- oder zeitgesteuerten Modus. Faktisch bietet die Einfhrung des S504 - S508 auer einer hochgradigen Effizienz auch extremen Bedienungskomfort fr den Benutzer und ist besonders praxisfreundlich fr den Installateur sowohl bei der Anwendung als auch bei seiner Verwaltung. Die Sender werden mit einer 3V-Lithiumbatterie (1 x CR2032) versorgt und haben eine Reichweite von 100 bis 150 Metern. Sie werden werksseitig mit einer unverwechselbaren Identifikationsnummer vorkodiert, die auf der Rckseite abgebildet ist, um die Blockspeicherung auf dem Empfnger zu ermglichen. Darber hinaus knnen sie auch ohne Empfnger mittels eines weiteren, bereits in der Anlage gespeicherten Senders, auf Distanz aktiviert werden. Sie sind mit einer Tastenblockierfunktion ausgestattet, die sie im Betriebsstatus vor ungewollten Aktivierungen schtzt und besitzen einen Mechanismus zur automatischen Abschaltung nach 20 Sekunden kontinuierlicher Aktivierung (Reduzierung des Batterieverbrauchs). Die bidirektionale Handsender (Transceiver) erhlten ein Besttigungssignal auf dem Handsender, wodurch die Kontrolle des gesteuerten Vorgangs auch bei fehlender Sicht mglich wird. Modell: S504 C2 CARDIN TXQ504C2 Anzahl der Tasten / Kanäle: 2 Frequenz: 433,92 MHz. Kodierung: Rolling-Code. Reichweite: 100 / 150m 2128 codekombinationsmoglichkeiten RFID: Wireless-speicher Freigabe Über bereits in der anlage gespeicherten sender. Tastensperre: schutz gegen unabsichtliche aktivierung. Über 4 milliarden vorkodierbare sendercodes. Tastensperre: schutz gegen unabsichtliche aktivierung. Versenkbare aufhange-vorrichtung aus metall. Gehäuse aus schlagfestem Kunststoff. Stromversorgung durch eine 3V Lithium-Batterie CR2032 (1pcs). Abmessungen: 35 x 80 x 11 (mm). Farbe: Grau

-

UGREAT Lüfter 120 Kryptographie 120 Kryptographie 38MMD P200ADC 220-240V 0,14 Gleitlager Lange Lebensdauer

Anbieter: Manomano.de Preis: 24,79 €Allgemeine Beschreibung Der 120 Kryptographie Lüfter ist ein leistungsstarker und langlebiger Lüfter, der für verschiedene Anwendungen im Bereich der Kühlung und Belüftung geeignet ist. Mit einem Durchmesser von 120 mm und einer Bauhöhe von 38 mm bietet er eine effiziente Luftzirkulation. Technische daten Spannung: 220-240 V Stromverbrauch: 0,14 A Lagertyp: Gleitlager Lebensdauer: Lange Lebensdauer Weitere Informationen

-

RPI CRYPTO - Raspberry Pi - Kryptographie-Modul

Anbieter: Reichelt.de Preis: 6,15 €Halten Sie Ihre Software sicher vor Diebstahl mit diesem MaticControl Krypto-Modul. Die meisten Mikrocontroller sind nicht für den Schutz vor Schnüfflern ausgelegt, aber mit einem Krypto-Authentifizierungs-Chip können Sie private Schlüssel sicher wegschließen. Sobald der private Schlüssel im Chip gespeichert ist, kann er nicht mehr ausgelesen werden, sondern nur noch Challenge-Response-Abfragen gesendet werden. Das bedeutet, dass selbst wenn jemand Ihre Hardware in die Hände bekommt und die Firmware zurücklesen kann, wird er nicht in der Lage sein, ihn zu extrahieren! Hierfür implementiert der Microchip ATECC508A eine vollständige kryptografische Signaturlösung mit asymmetrischem (öffentlichem/privatem) Schlüssel, die auf der Elliptischen Kurven-Kryptografie und dem ECDSA-Signaturprotokoll basiert. Der Baustein verfügt über Hardware-Beschleunigung für die NIST-Standard-Primzahlkurve P256 und unterstützt den kompletten Schlüssel-Lebenszyklus von der Erzeugung hochwertiger privater Schlüssel über die ECDSA-Signaturerzeugung bis hin zur ECDH-Schlüsselvereinbarung und ECDSA-Signaturprüfung für öffentliche Schlüssel. Hinweis Dieses MaticControl-Modul belegt die Pins für: 5V / 3,3V Spannungsversorgung, I2C, GPIO14 (RXD) und GPIO15 (TXD)

-

LEAPMATIC RPI CRYPTO - Raspberry Pi - Kryptographie-Modul

Anbieter: Reichelt.de Preis: 6,15 € (+5,95 €)Halten Sie Ihre Software sicher vor Diebstahl mit diesem MaticControl Krypto-Modul. Die meisten Mikrocontroller sind nicht für den Schutz vor Schnüfflern ausgelegt, aber mit einem Krypto-Authentifizierungs-Chip können Sie private Schlüssel sicher wegschließen. Sobald der private Schlüssel im Chip gespeichert ist, kann er nicht mehr ausgelesen werden, sondern nur noch Challenge-Response-Abfragen gesendet werden. Das bedeutet, dass selbst wenn jemand Ihre Hardware in die Hände bekommt und die Firmware zurücklesen kann, wird er nicht in der Lage sein, ihn zu extrahieren!Hierfür implementiert der Microchip ATECC508A eine vollständige kryptografische Signaturlösung mit asymmetrischem (öffentlichem/privatem) Schlüssel, die auf der Elliptischen Kurven-Kryptografie und dem ECDSA-Signaturprotokoll basiert. Der Baustein verfügt über Hardware-Beschleunigung für die NIST-Standard-Primzahlkurve P256 und unterstützt den kompletten Schlüssel-Lebenszyklus von der Erzeugung hochwertiger privater Schlüssel über die ECDSA-Signaturerzeugung bis hin zur ECDH-Schlüsselvereinbarung und ECDSA-Signaturprüfung für öffentliche Schlüssel.HinweisDieses MaticControl-Modul belegt die Pins für: 5V / 3,3V Spannungsversorgung, I2C, GPIO14 (RXD) und GPIO15 (TXD)

-

Ulisem Kühllüfter 120 Kryptographie 120 Kryptographie 38MMD P200ADC 220-240V 0,14 Gleitlager Lange Lebensdauer

Anbieter: Manomano.de Preis: 16,60 €Allgemeine Beschreibung Der Ulisem Kühllüfter 120 Kryptographie ist ein leistungsstarker Lüfter, der für eine effiziente Kühlung sorgt. Mit langlebigen Gleitlagern ausgestattet, bietet dieser Lüfter eine lange Lebensdauer und zuverlässige Leistung. Technische daten Modell: 120 Kryptographie Spannung: 220-240 V Stromstärke: 0,14 A Lagertyp: Gleitlager Geräuschpegel: 38 dB

-

Springer Einführung in die Kryptographie

Anbieter: Thalia.de Preis: 44,99 €Dieses Kryptographiebuch ist geschrieben für Studierende der Mathematik, Informatik, Physik, Elektrotechnik oder andere Leser mit mathematischer Grundbildung und wurde in vielen Vorlesungen erfolgreich eingesetzt. Es behandelt die aktuellen Techniken der modernen Kryptographie, zum Beispiel Verschlüsselung und digitale Signaturen. Das Buch vermittelt auf elementare Weise alle mathematischen Grundlagen, die zu einem präzisen Verständnis der Kryptographie nötig sind, mit vielen Beispielen und Übungen. Die Leserinnen und Leser erhalten ein fundiertes Verständnis der modernen Kryptographie und werden in die Lage versetzt Forschungsliteratur zur Kryptographie zu verstehen.

-

Springer Einführung In Die Kryptographie

Anbieter: Hugendubel.de Preis: 44,99 €*Einführung in die Kryptographie * - 6. überarbeitete Auflage 2016 / 44.99€ / Taschenbuch

-

C.H. Beck Geheimsprachen Und Kryptographie

Anbieter: Hugendubel.de Preis: 12,00 € (+3,95 €)*Geheimsprachen und Kryptographie * - Geschichte Techniken Anwendungen. 7. Auflage / 12€ / Taschenbuch

-

C.H.Beck Geheimsprachen und Kryptographie

Anbieter: Rebuy.de Preis: 7,09 € (+3,99 €)EINE GUTE GRUNDLAGE FÜR DISKUSSIONEN ÜBER DIGITALE UNTERSCHRIFTEN UND ELEKTRONISCHES GELD. - VASCO ALEXANDER SCHMIDT, DER TAGESSPIEGEL Fernbedienungen, Geldautomaten, Smartphones, Transaktionen im Internet, elektronisches Geld - all dies und einiges mehr würde ohne die vielfältigen Möglichkeiten der Kryptographie nicht funktionieren. Das Buch bietet einen umfassenden und aktuellen Einblick in die WIssenschaft, die Techniken sowie die Anwendungsgebiete der Geheimsprachen, des Kodierens und Entschlüsselns.

-

Springer Grundlagen der Kryptographie

Anbieter: Thalia.de Preis: 49,99 €Die Kryptographie, wie sie in diesem Jahrhundert betrieben wird, ist stark mathematisch geprägt. Aber sie hat auch ihre Wurzeln in dem, was rechnerisch machbar ist. In diesem einzigartigen Lehrbuch werden die Theoreme der Mathematik gegen die Machbarkeit von Berechnungen abgewogen. Kryptografie ist etwas, das man tatsächlich "macht", kein mathematisches Spiel, über das man Theoreme beweist. Es gibt tiefgründige Mathematik; es gibt einige Theoreme, die bewiesen werden müssen; und es besteht die Notwendigkeit, die brillante Arbeit derjenigen anzuerkennen, die sich auf die Theorie konzentrieren. Auf der Ebene eines Grundstudiums sollte der Schwerpunkt jedoch zunächst darauf liegen, die Algorithmen zu kennen und zu verstehen und zu wissen, wie sie zu implementieren sind, und sich auch bewusst zu machen, dass die Algorithmen sorgfältig implementiert werden müssen, um die "einfachen" Wege zum Brechen der Kryptografie zu vermeiden. Dieser Text deckt die algorithmischen Grundlagen ab und wird durch Kernmathematik und Arithmetik ergänzt.

-

C.H. Beck Verlag Geheimsprachen und Kryptographie

Anbieter: Thalia.de Preis: 12,00 €"EINE GUTE GRUNDLAGE FÜR DISKUSSIONEN ÜBER DIGITALE UNTERSCHRIFTEN UND ELEKTRONISCHES GELD." - VASCO ALEXANDER SCHMIDT, DER TAGESSPIEGEL Fernbedienungen, Geldautomaten, Smartphones, Transaktionen im Internet, elektronisches Geld - all dies und einiges mehr würde ohne die vielfältigen Möglichkeiten der Kryptographie nicht funktionieren. Das Buch bietet einen umfassenden und aktuellen Einblick in die WIssenschaft, die Techniken sowie die Anwendungsgebiete der Geheimsprachen, des Kodierens und Entschlüsselns.

-

Verlag Unser Wissen Kryptographie: Ein Segen für die Sicherheit

Anbieter: Thalia.de Preis: 35,90 €Dieses Buch enthält vielfältiges Wissen zu kryptographischen Themen, konzentriert sich aber hauptsächlich auf die Verschlüsselung von Daten. Die Autoren haben versucht, den Lesern die Notwendigkeit der Verschlüsselung und den Weg zum besten Verschlüsselungsschema nahe zu bringen. Die Ergebnisse, die in diesem Buch erwähnt werden, zeigen deutlich, dass ältere Techniken nicht mit prominenten Angriffen umgehen können. Darüber hinaus erfährt der Leser auch die verschiedenen vom NIST definierten Parameter, die zur Bewertung der Verschlüsselungstechniken erforderlich sind.

-

Springer Sicherheit und Kryptographie im Internet

Anbieter: Thalia.de Preis: 64,99 €Das vorliegende Buch bietet eine strukturierte, gut lesbare Einführung zu den wichtigsten Sicherheitsstandards im Internet. Hierzu zählen bekannte Standards wie TLS, OpenPGP, S/MIME, SSH, IPsec und WPA, aber auch die versteckten Sicherheitsfeatures aus der Microsoft-Welt (PPTP, Kerberos), dem Mobilfunk, DNSSEC, Single-Sign-On-Protokollen und Datenformaten wie XML und JSON. Das Verständnis für diese Standards und deren Weiterentwicklung wird durch eine detaillierte Beschreibung der bekannten Angriffe vertieft, insbesondere für TLS liegt hier umfangreiches Material vor. Die 5. Auflage wurde erheblich erweitert und aktualisiert. Neue Themen sind unter anderem die WLAN-Standards WPA2 und WPA3, die neue TLS-Version 1.3, Kerberos, Anti-SPAM-Techniken und moderne Single-Sign-On-Protokolle. Das Thema TLS wird völlig neu dargestellt, und die Kapitel zu E-Mail-Sicherheit und IPsec deutlich erweitert. Eine umfangreiche Einführung in praktische Aspekte der Kryptographie macht dieses Buch ohne zusätzliche Literatur nutzbar.

-

Springer Elliptische Kurven in der Kryptographie

Anbieter: Thalia.de Preis: 34,99 €Dieses Lehrbuch bietet eine elementare Einführung in ein mathematisch anspruchsvolles Gebiet der modernen Kryptographie, das zunehmend an praktischer Bedeutung gewinnt. Die relevanten Tatsachen über elliptische Kurven und Public-Key-Kryptographie werden ausführlich erläutert. Dabei werden nur geringe Vorkenntnisse vorausgesetzt, um den Text für Studierende der Mathematik und Informatik ab dem 5. Semester sowie für Praktiker zugänglich zu machen.

-

Springer Fachmedien Wiesbaden Kryptographie

Anbieter: Hugendubel.de Preis: 49,99 €*Kryptographie * - Grundlagen Algorithmen Protokolle. 3. akt. und erweiterte Auflage 2018 / 49.99€ / Taschenbuch

-

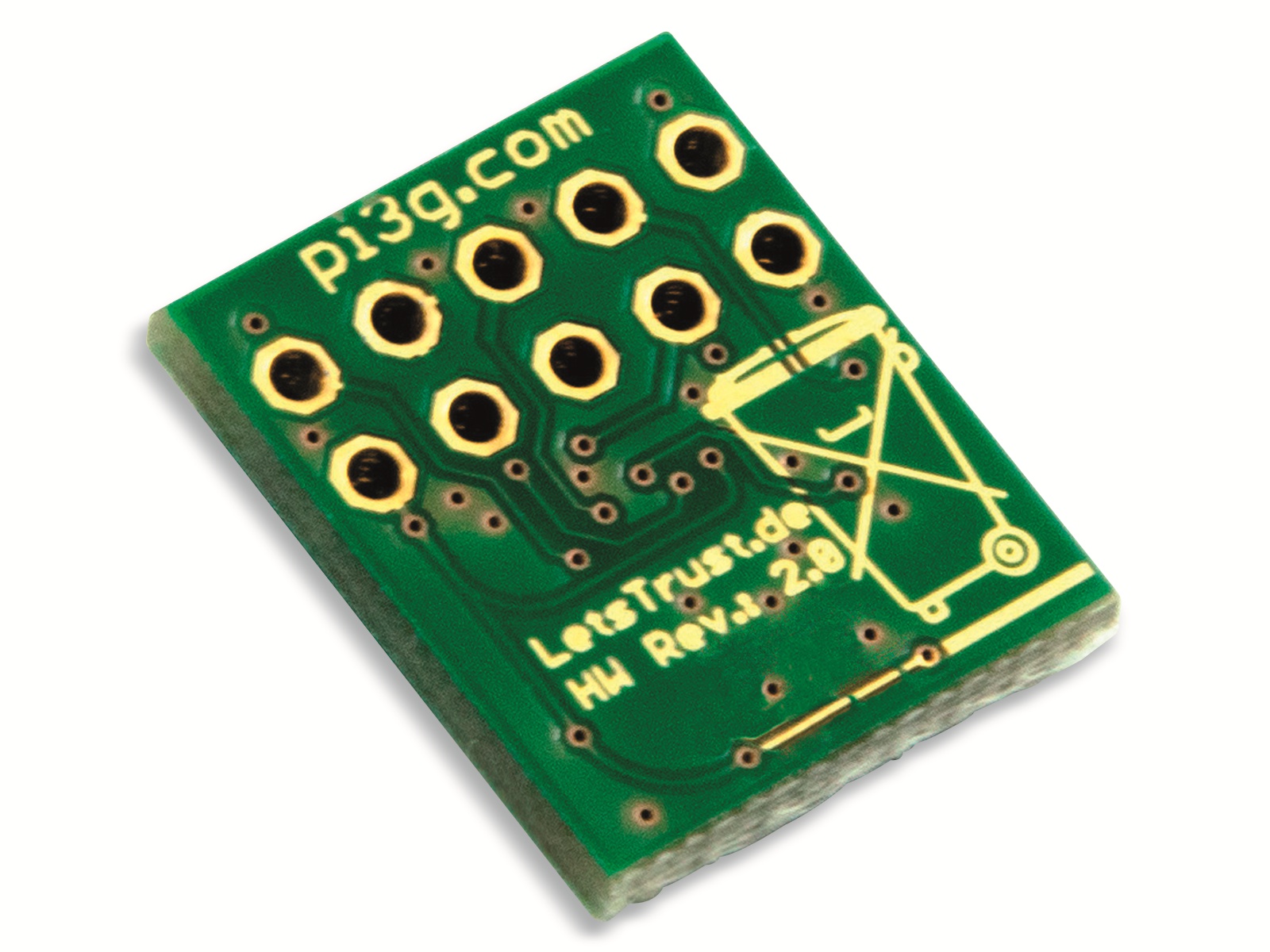

Bosch LetsTrust TPM Kryptographiemodul für Raspberry Pi p-letstrust

Anbieter: Kaufland.de Preis: 34,49 €LetsTrust TPM ist eine einfach zu nutzende TPM (Trusted Platform Module) Lösung für den Raspberry Pi, basierend auf dem Infineon Optiga™ SLB 9670 TPM 2.0.\rEin Hardware TPM hat vielfältige Einsatzmöglichkeiten, unter anderem zur Authentifizierung / LetsTrust TPM ist eine einfach zu nutzende TPM (Trusted Platform Module) Lösung für den Raspberry Pi, basierend auf dem Infineon Optiga™ SLB 9670 TPM 2.0. Ein Hardware TPM hat vielfältige Einsatzmöglichkeiten, unter anderem zur Authentifizierung / Signaturen, Speichern von Krypto-Schlüsseln, u.v.m. Das Modul kann auch als True Hardware Random Number Generator (TRNG) eingesetzt werden, wenn man eine gute Quelle für Zufall braucht! LetsTrust TPM nutzt die SPI Schnittstelle um mit dem Pi zu kommunizieren. Es ist zu allen Raspberry Pi Singleboard Computern kompatibel (Pi 4, Pi 3B+, Pi 3, Pi 2, Pi 1, Pi Zero, Pi 400 mit Adapterkabel). Kompakter Footprint, damit weitere GPIO-Pins ohne Probleme genutzt werden können: 2x5 Pins von Pin 17 bis Pin 26 sind durch LetsTrust belegt. Technische Daten: TPM FEATURES Infineon Optiga™ SLB 9670 TPM 2.0 Konform mit TPM Spezifikation 2.0 Rev. 01.38 Firmware >= 7.85 TRNG (Echter Zufallszahlengenerator) - True Hardware Random Number Generator - BAUFORM & SCHNITTSTELLE Schnittstelle zum Pi: SPI Kompatibel mit allen bisher erschienen Raspberry Pi Modellen (u.a. Pi 3, Pi Zero, etc.) Kompakte Baugröße durch 2x5 Pinheader, dadurch bleiben die restlichen GPIO Pins frei zur Verfügung mit Raspberry Pi Pins fest verlötbar passt in gängige Standardgehäuse mit herein Softwareunterstützung: Ab Raspbian Stretch mit dem Kernel 4.14. 0 - Test, Diagnostik, etc. - Das TPM ist optional fest verlötbar (ab Hardware Rev 2.0) Joy-it Raspberry Pi® TPM Modul RB-TPM-Modul (rb-tpm)

43 Ergebnisse in 0.367 Sekunden

Ähnliche Suchbegriffe

© Copyright 2026 shopping.eu